RESUMO EXECUTIVO

- A vulnerabilidade de CPU Meltdown e Spectre foi descoberta em janeiro de 2017.

- Equipamentos da Mist não executam software não confiável.

- O backend dos dispositivos já foi corrigido para mitigar a vulnerabilidade.

- Nenhuma ação imediata é necessária para os clientes da Mist.

- A empresa continua monitorando a situação para garantir a segurança.

O QUE MUDA PARA ISPs

- Provedores podem operar normalmente, pois os dispositivos estão seguros.

- Redução de riscos relacionados à segurança da rede, evitando possíveis explorações da vulnerabilidade.

- Continuidade nas operações sem necessidade de atualizações urgentes ou custos adicionais.

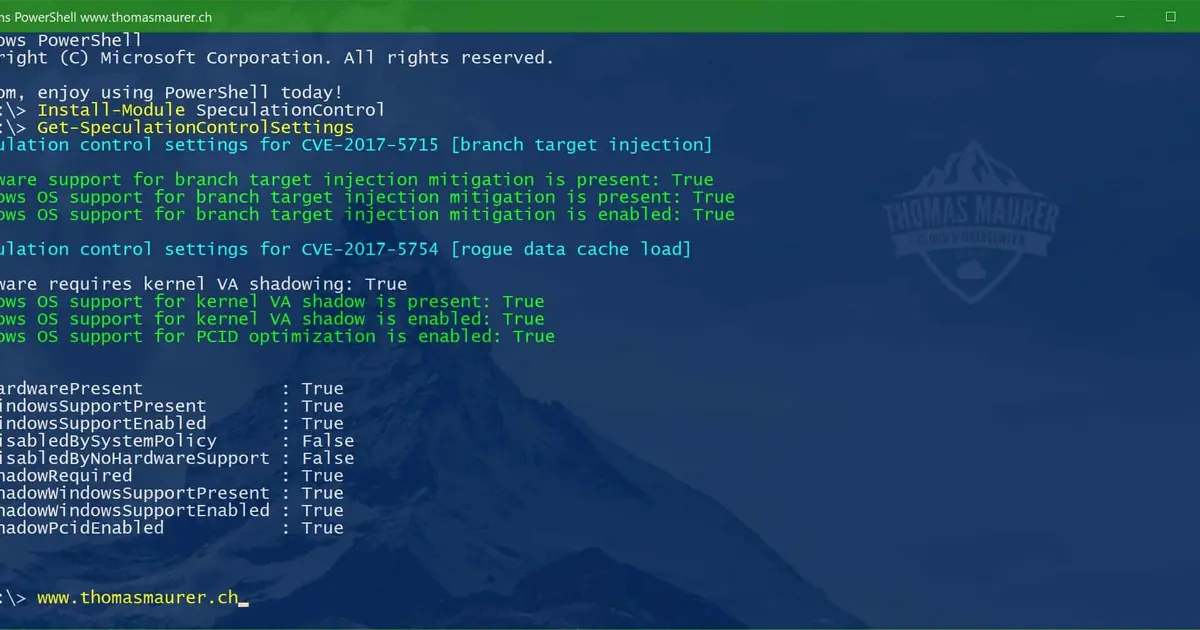

CONTEXTO TÉCNICO

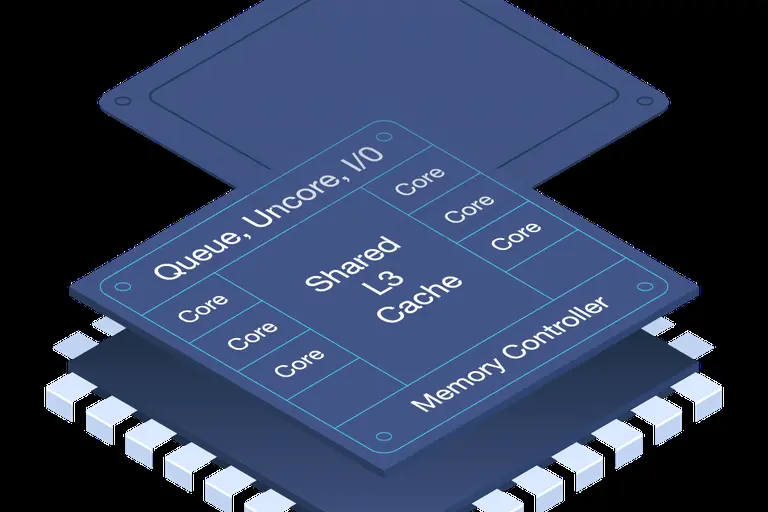

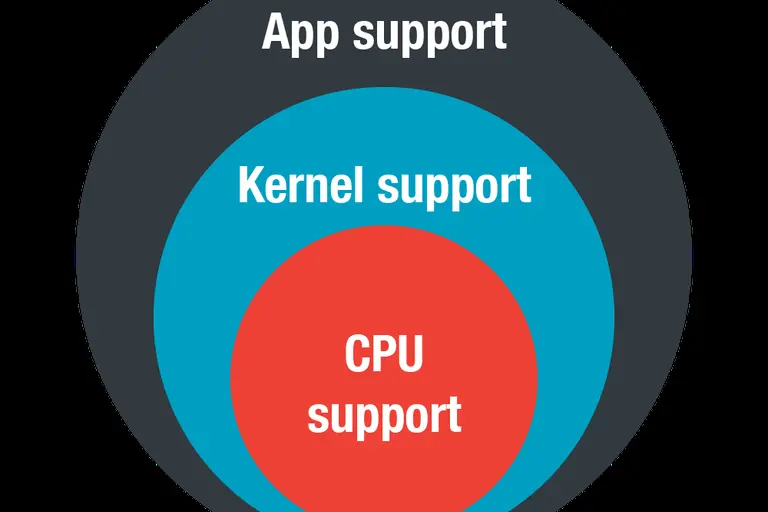

A vulnerabilidade Meltdown e Spectre afeta a forma como os processadores executam tarefas, permitindo que programas maliciosos acessem informações sensíveis. No entanto, a Mist garante que seus pontos de acesso (APs) não executam software não confiável, o que minimiza o risco de exploração. Além disso, o backend já foi corrigido, o que demonstra um compromisso com a segurança e a integridade dos dados.

A vigilância contínua sobre essa vulnerabilidade é essencial para manter a confiança dos provedores de internet e de seus usuários. A capacidade de operar sem interrupções e a segurança reforçada são fatores críticos para a manutenção da infraestrutura de rede.

CONCLUSÃO

A atualização e a correção da vulnerabilidade Meltdown e Spectre nos dispositivos da Mist garantem que os provedores possam operar com segurança e eficiência. A vigilância contínua sobre questões de segurança é fundamental para a proteção da rede e dos dados dos usuários.

Fontes: CPU/Meltdown and Spectre Side-Channel Vulnerability

Fonte: https://www.mist.com/documentation/cpu-meltdown-spectre-side-channel-vulnerability/