RESUMO EXECUTIVO

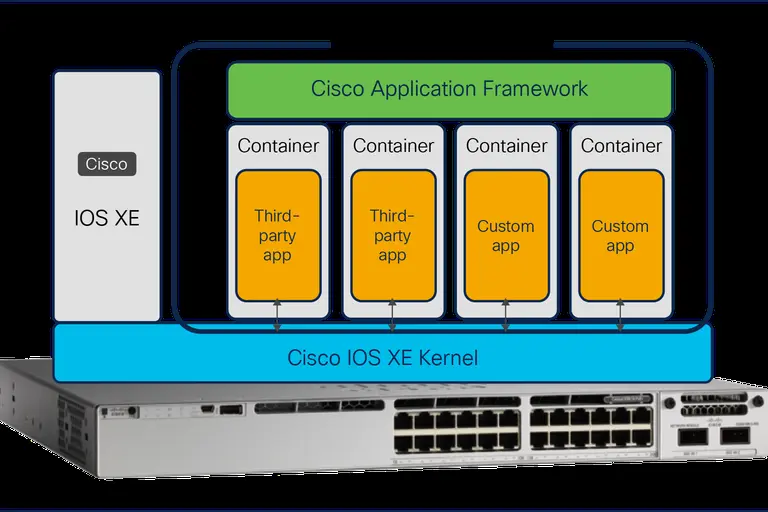

- A Cisco identificou uma vulnerabilidade no software IOS XE em switches Catalyst 9500X e 9600X.

- A falha permite o bypass de listas de controle de acesso (ACL) em interfaces virtuais.

- Essa vulnerabilidade pode comprometer a segurança da rede ao permitir acessos não autorizados.

- Recomenda-se a atualização imediata do software para mitigar riscos.

- Detalhes completos estão disponíveis no advisory de segurança da Cisco.

O QUE MUDA PARA ISPs

- Necessidade urgente de revisar e atualizar o software dos switches afetados.

- Potencial aumento nos custos de manutenção e segurança devido à vulnerabilidade.

- Reavaliação das políticas de segurança e controle de acesso nas redes que utilizam esses equipamentos.

CONTEXTO TÉCNICO

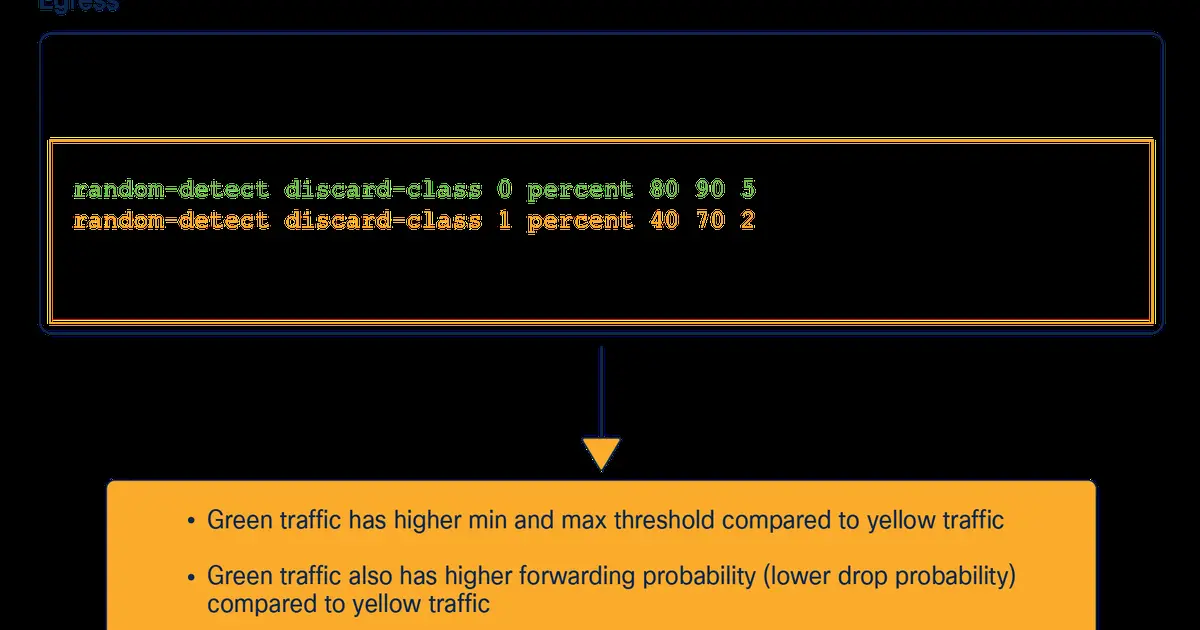

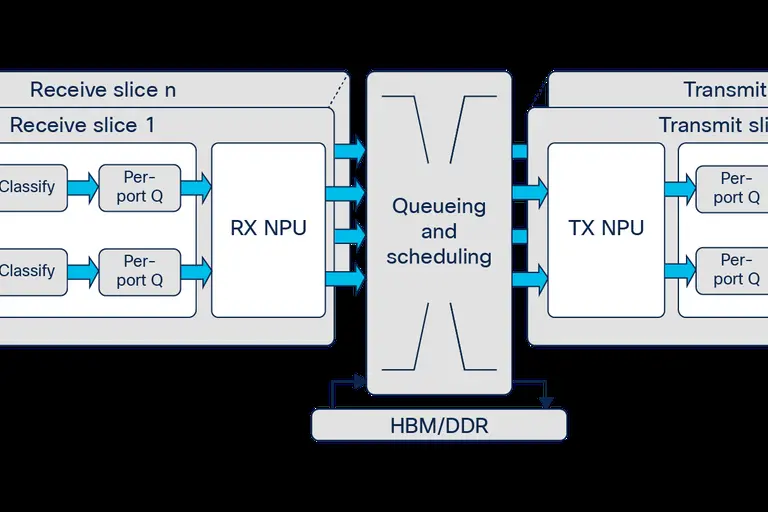

A vulnerabilidade identificada no Cisco IOS XE afeta especificamente os switches da linha Catalyst 9500X e 9600X, que são amplamente utilizados em ambientes de rede de alta performance. O bypass nas listas de controle de acesso (ACL) em interfaces virtuais pode permitir que tráfego não autorizado transite pela rede, comprometendo a integridade e a segurança das informações. A Cisco recomenda que os administradores de rede realizem a atualização do software para a versão mais recente, a fim de corrigir essa falha e proteger suas infraestruturas.

Além disso, a vulnerabilidade pode impactar a operação diária dos provedores de internet, exigindo uma revisão das práticas de segurança e um possível aumento no CAPEX e OPEX, devido a medidas adicionais que possam ser necessárias para garantir a proteção da rede.

CONCLUSÃO

A vulnerabilidade de bypass em ACLs nos switches Cisco Catalyst 9500X e 9600X representa um risco significativo para a segurança das redes. A atualização imediata do software é essencial para mitigar esses riscos e proteger a infraestrutura dos provedores de internet.